本記事では、AWS IAMを初めて学ぶ初心者向けに、IAMの基本情報や基本機能を分かりやすく解説します。さらに、IAMの利用方法や機能について触れることで、実践的な知識を身につけることができます。

1. IAMの基本情報

1.1 IAMの概要

AWSのIAM(Identity and Access Management)は、Amazon Web Services(AWS)で提供されるセキュリティ管理サービスです。IAMを利用することで、AWSリソースへのアクセス制御やユーザー権限管理が可能になります。

IAMでは、ユーザーやグループ、ロールといったエンティティを作成し、それらに対してアクセスポリシーを適用することができます。このアクセスポリシーはJSON形式で記述され、どのようなアクションが許可され、どのリソースに適用されるかを定義します。

1.2 IAMの役割

IAMの主な役割は、AWSリソースへのアクセス制御と権限管理です。具体的には以下のような機能が提供されています。

1.3 IAMの利点

IAMを利用することで得られる主な利点は以下の通りです。

2. IAMの基本機能

2.1 ユーザー管理

IAMユーザーは、AWSリソースへのアクセスを行う個々のエンティティです。ユーザー管理では、IAMユーザーの作成、削除、権限の設定が可能です。各ユーザーには、一意のユーザー名とアクセスキーが割り当てられ、これらの情報を使用してAWSサービスにアクセスできます。

2.2 グループ管理

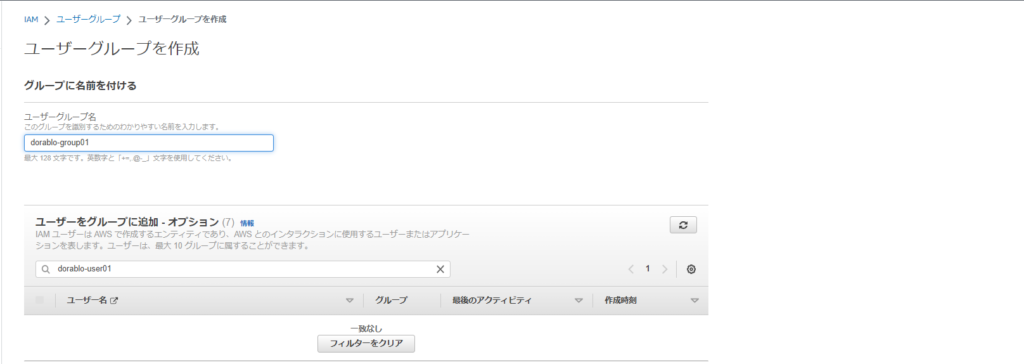

IAMグループは、複数のIAMユーザーをまとめて管理するためのエンティティです。グループ管理では、グループの作成、削除、ユーザーの追加・削除、権限の設定が行えます。同じ権限を持つユーザーを一括で管理することができ、効率的にアクセス権限の設定や変更が可能です。

2.3 ロール管理

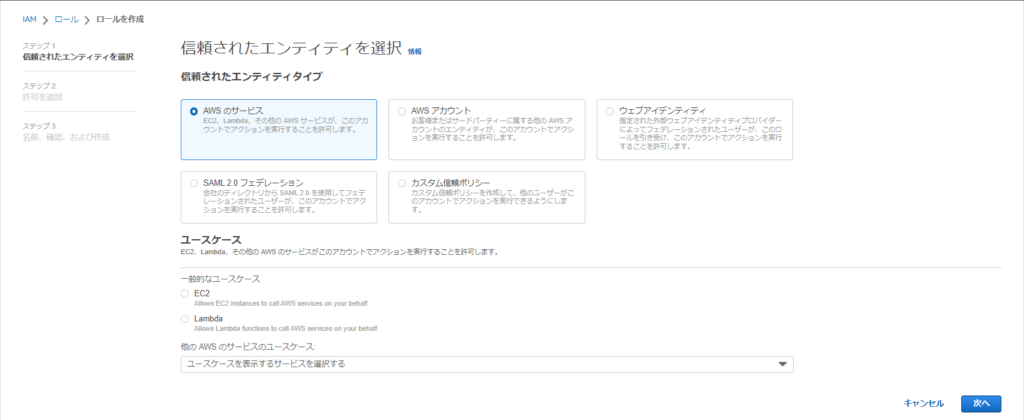

IAMロールは、AWSリソースやサービスに一時的にアクセス権限を付与するためのエンティティです。ロール管理では、ロールの作成、削除、権限の設定ができます。IAMロールは、他のAWSサービスや別のアカウントのユーザーに対して、一定期間限定でアクセス権限を提供することができます。

2.4 ポリシー管理

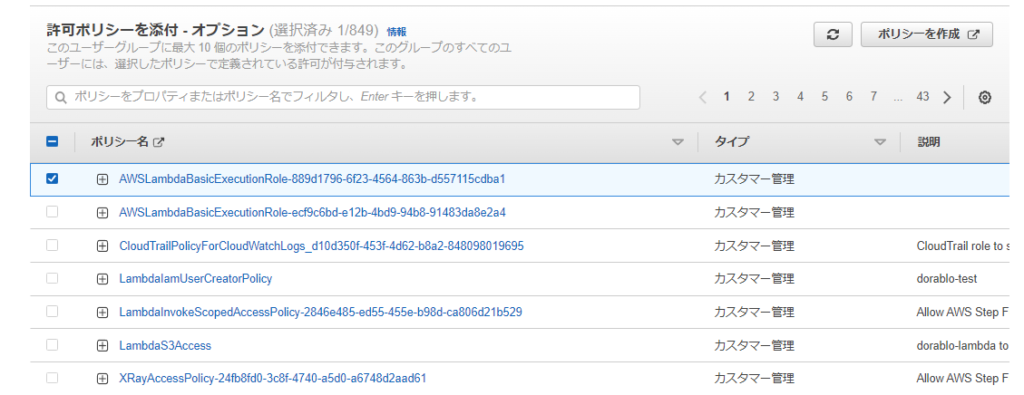

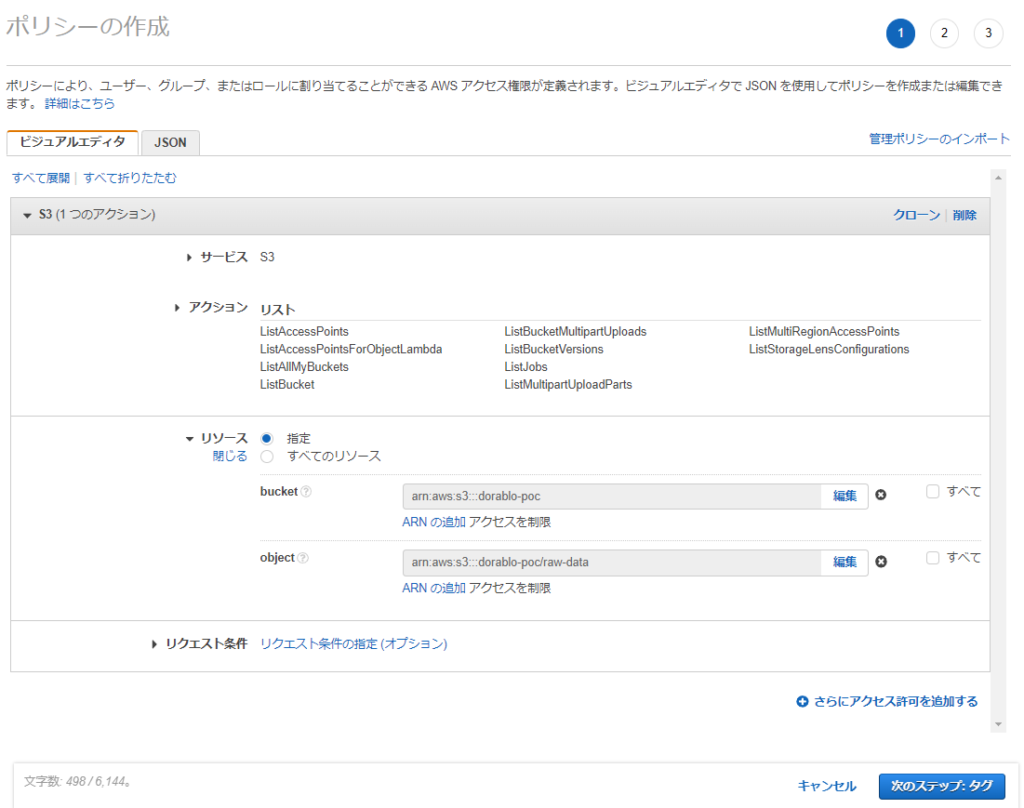

IAMポリシーは、JSON形式で記述されたアクセス制御ルールです。ポリシー管理では、ポリシーの作成、削除、編集が可能です。ポリシーには、どのリソースに対して、どのようなアクションが許可・拒否されるかを定義し、ユーザー、グループ、ロールに適用することができます。これにより、細かいアクセス制御が実現されます。

2.5 アクセスキー管理

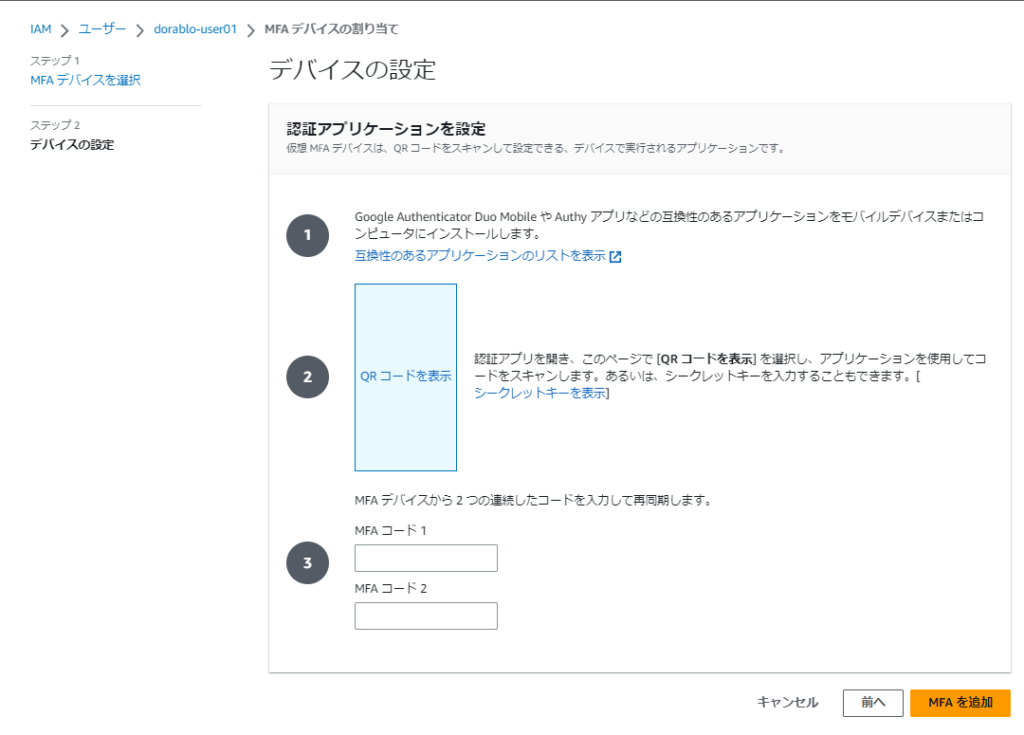

アクセスキーは、IAMユーザーがAWSサービスへのアクセス認証に使用する情報です。アクセスキー管理では、アクセスキーの作成、無効化、削除が行えます。アクセスキーを定期的に更新することで、セキュリティを向上させることができます。また、MFA(マルチファクター認証)を設定することで、さらなるセキュリティ強化が可能です。

3. IAMの利用方法

3.1 IAMユーザーの作成とアクセス設定

3.2 グループの作成と権限の割り当て

3.3 ロールの作成とアクセス設定

4.ロール名とオプションで説明を入力し、「ロールの作成」をクリックします。

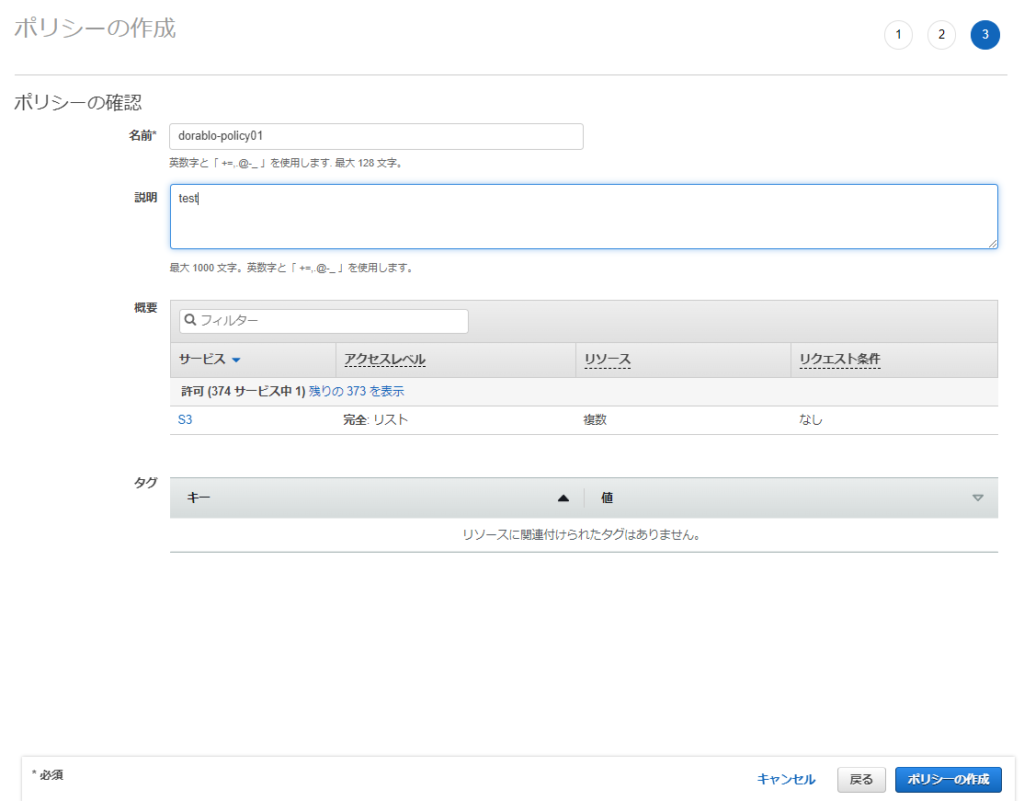

3.4 ポリシーのカスタマイズと適用

3. 「次のステップ」をクリックし、ポリシー名とオプションで説明を入力します。

4. 「ポリシーの作成」をクリックして、カスタムポリシーが完成します。

5.作成したポリシーをユーザー、グループ、またはロールに適用するには、対象のエンティティの「アクセス権限」タブを開き、「ポリシーのアタッチ」ボタンをクリックします。カスタムポリシーを選択し、「ポリシーのアタッチ」をクリックします。

ここでは、「グループの作成と権限の割り当て」で作成したグループにアタッチしてみます。

3.5 MFA(マルチファクター認証)の設定

5.「MFAデバイスのアクティブ化」をクリックして、MFAが設定されます。これで、ユーザーがサインインする際に2段階認証が求められるようになります。

4.まとめ

4.1 IAMの重要性と活用法

IAM(Identity and Access Management)は、AWSリソースへのアクセス制御を行う重要なサービスです。

IAMを活用することで、ユーザー、グループ、ロールの管理や、ポリシーを用いた細かなアクセス権限設定が可能になります。これにより、セキュリティが向上し、企業やプロジェクトの運用効率が大幅に改善されます。

4.2 今後の学習へのステップアップ

本記事では、IAMの基本概念や機能、利用方法について解説しました。

今後は、より高度なIAMの機能やセキュリティ対策について学んでいくことが重要です。

MFA(マルチファクター認証)の設定や、ポリシーの最適化、AWSの他のセキュリティサービスとの連携など、幅広い知識と技術を身に付けて、AWS環境をより安全かつ効率的に運用しましょう。

IAMサービスはAWSを利用する上で必ず使用するサービスなので

基本は押さえておきましょう!!

・AWSのIAMの基本概念と機能

・IAMの実践的な利用方法